DIA#55-OverTheWire-Bandit (LVL 21)

Continuo no OverTheWire desta vez para o nível 21. Inicialmente neste nível usou-se "nmap localhost" saber que ports estavam abertos a ser executados, esses são os que se querem evitar. Para escolher que port a usar fui ao site "https://en.wikipedia.org/wiki/List_of_TCP_and_UDP_port_numbers" e sabendo que os ports 0-1023 estão reservados para serviços privilegiados, sendo designados como portos bem conhecidos, comecei a procurar fora desse intervalo por um port para usar, acabando por encontrar o port 4000 (usado pelo jogo Diablo II) que sei não estar a ser utilizado.

Para completar este nível foi necessário utilizar dois terminais, ambos dentro da sessão "bandit20", um que envia a password do nível anterior e fica à escuta com o comando "echo 'GbKksEFF4yrVs6il55v6gwY5aVje5f0j' | nc -lp 4000" e outro comando "./suconnect 4000" que usa o ficheiro "suconnect" da directoria home para procurar uma string no port especificado e enviar a nova password, caso a string no port seja a password do nível 20, tudo isto fez. Daqui obteve-se a nova password "gE269g2h3mw3pwgrj0Ha9Uoqen1c9DGr".

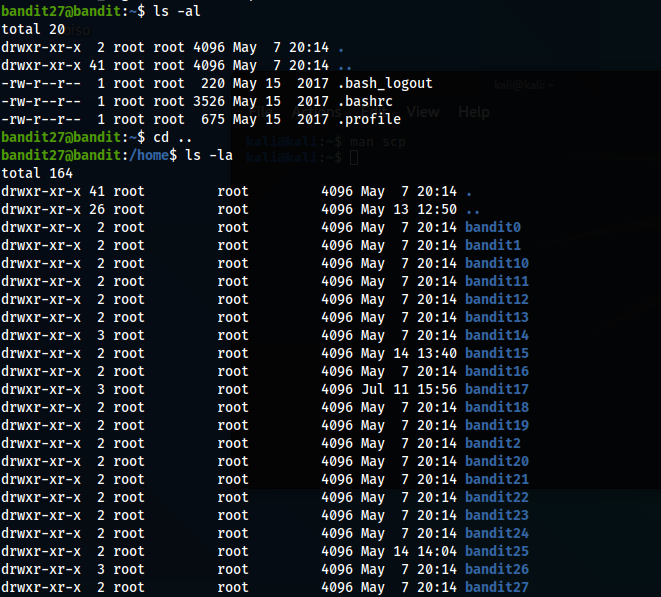

Seguidamente repete-se o que se tem feito usando de "ssh bandit21@bandit.labs.overthewire.org -p2220" colocando-se posteriormente a password obtida. Pode-se ver o processo em baixo.

PS.

- Para perceber como apesar de estarem fechados poderem-se usar ports recomendo ir a "https://security.stackexchange.com/questions/24462/if-a-port-is-closed-how-come-you-can-still-use-it".

- Para colocar um comando a correr em background usa-se "&" no final do comando, por exemplo neste nível não seria necessário usar dois terminais se fosse usado "echo 'GbKksEFF4yrVs6il55v6gwY5aVje5f0j' | nc -lp 4000&".

- Quando se usa "ls" e o nome do ficheiro estiver com highlight vermelho, significa que o ficheiro tem permissões elevadas.

Comentários

Enviar um comentário