DIA#59-OverTheWire-Bandit (LVL 25)

Continuo no OverTheWire desta vez para o nível 25. Hoje era pedido para enviar para um processo a correr em backgound, que está à escuta no port 30002 pela password do nível 24 e um conjunto aleatório de 4 dígitos separados por um espaço, para saber que string deve ser enviar para o processo vai-se usar bruteforce.

Antes de implementar o script para o bruteforce foi necessário antes de mais nada usar o comando "find / -perm -777 -type f 2>/dev/null" para saber de directorias com permissões para poder criar, ler e executar o script a ser criado (apenas era necessário poder criar) onde encontrei a directoria "/var/spool/bandit24/", a partir dai fui para a directoria, onde usei "ls -la" para voltar a ver as permissões das pastas dentro da directoria, aí escolhi a directoria "pass" onde coloquei o seguinte script.

Em que se vai correr ciclos com a variável "i" variar de "{0000..9999}" e em cada um dos ciclos irá enviar a string "<password nível 24>␣<variável i>" para o port 30002 do localhost, eliminando linhas repetidas.

Depois mudei as permissões do script com "chmod 777 <nome do script>", seguido pela execução so script que, por sua vez, apresentou a password "uNG9O58gUE7snukf3bvZ0rxhtnjzSGzG".

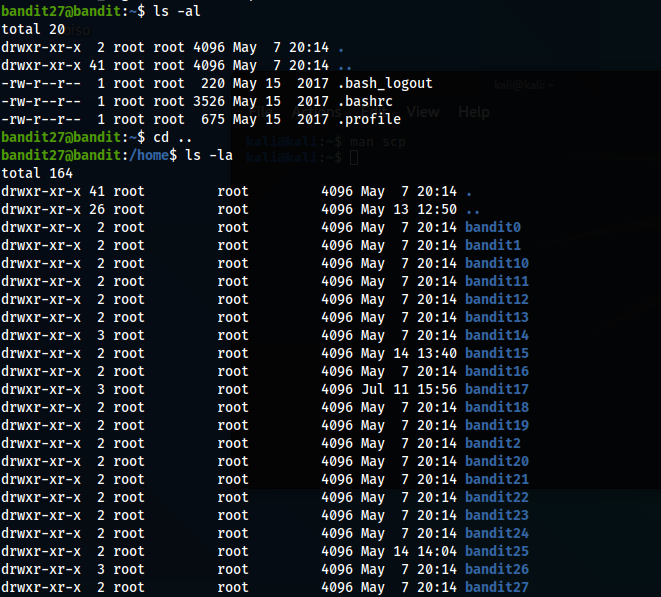

Seguidamente repete-se o que se tem feito usando de "ssh bandit25@bandit.labs.overthewire.org -p2220" colocando-se posteriormente a password obtida. Pode-se ver o processo em baixo.

Comentários

Enviar um comentário